by CIRT Team

BGD e-GOV CIRT has successfully participated on OIC-CERT Cybersecurity Drill – 2020 with 85% Score

The OIC-CERT Drill An annual event for the OIC-CERT member teams with the objectives to: Test the communication capabilities of the members’ point of contacts. Check the processes and procedures in managing contingencies. Test the technical competencies of participating teams. Simulate cross border cooperation in mitigating information security incidents. The Arab Regional Cyber Drill An annual event organized by ITU-ARCC to expose the participants from...

Read More

by CIRT Team

Do we need a password manager ?

The proliferation of technology has paved way for us to consume various services from ordering food online, to communicating with our loved once via social media. As all of the services we access via the internet are usually separate entities, we need to provide password for every website. Although many sites allows us to access their services using a common authentication mechanism like OAuth but...

Read More

by CIRT Team

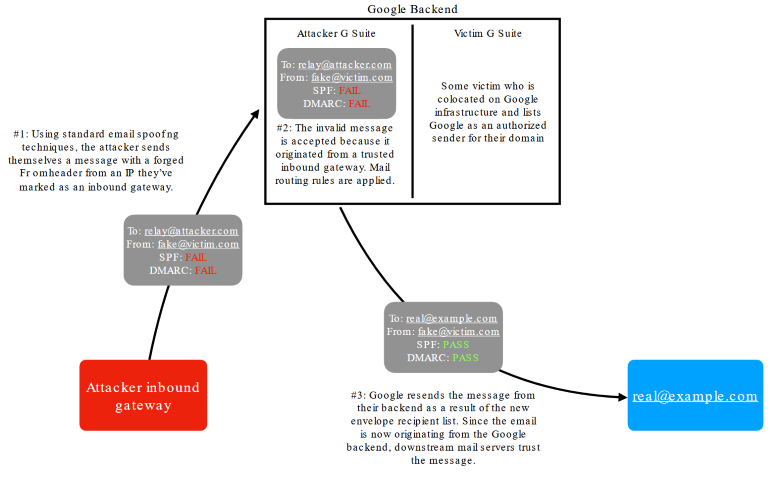

Google Fixes Serious Security Bug Impacting Gmail, G Suite Users

Google has patched a major security bug impacting the Gmail and G Suite email servers. The bug could have allowed a threat actor to send spoofed emails mimicking any Gmail or G Suite customer. The issue was identified and reported to Google in April, though the search giant took over four months in mitigation and ultimately released a patch on Wednesday (19th August). According to...

Read More

by CIRT Team

5W & 1H of Phishing Campaign

A phishing campaign is a kind of scam ran through email and intended to snip personal information from victims. Phishing basically depend on a vulnerability we can never fully abolish- human mistakes. The theme of the attack or the lure to attract human errors to commit the mistake depends on surroundings. For example, APWG or Anti Phishing Working Group Q1 2020 report states that cybercriminals...

Read More

by CIRT Team

অনিরাপদ ই-মেইল থেকে কিভাবে সুরক্ষিত থাকবেন

হ্যাকার, সাইবার অপরাধী এবং অন্যান্য অনলাইন দুষ্কৃতীদের জন্য ই-মেইল, সাইবার আক্রমণের একটি বিশেষ হাতিয়ার। বর্তমানে বেশির ভাগ সংস্থাগুলো যোগাযোগের প্রাথমিক মাধ্যম হিসাবে ই-মেইল ব্যবহার করে। সংস্থাগুলো অজ্ঞাতসারে তথ্য লঙ্ঘনের (data breaches) শিকার হতে পারে যদি তাদের কোন কর্মী অনিচ্ছাকৃত ভাবে ই-মেইলের কোন অনিরাপদ সংযুক্তি (attachment) ডাউনলোড করেন বা দূষিত লিঙ্ক (link) ক্লিক করেন। ব্যবহারকারীরা প্রতিদিন অসংখ্য ই-মেইল পান যাতে কিছু স্প্যাম ই-মেইল থাকে। ব্যবহারকারী যদি...

Read More

by CIRT Team

FIRST Annual CTF-2020: BGD e-Gov CIRT Secured 19th Place

As being a full member of FIRST, Bangladesh Government’s Cyber Security unit BGD e-GOV CIRT took part in annual CTF and achieved 19th position among 278 teams from all over the world. FIRST is the global Forum of Incident Response and Security Teams. It is an international confederation of trusted computer incident response teams who cooperatively handle computer security incidents and promote incident prevention programs. It...

Read More

by CIRT Team

Critical Infrastructure and Control Systems: How to protect?

There are many ways to define “Critical Infrastructure,” but what these definitions have in common is most closely conceived of as infrastructure that would affect the economic and national security of a country if it were negatively impacted or eliminated. The U.S. Department of Homeland Security describes critical infrastructure as the resources, structures, and networks, either physical or electronic, so important to the U.S. that...

Read More

by CIRT Team

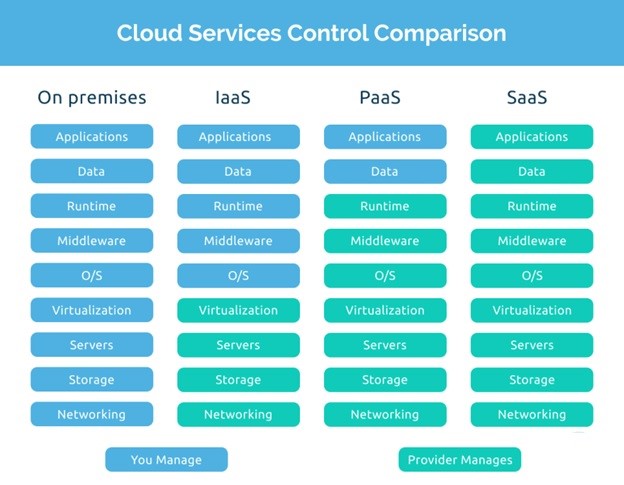

ক্লাউড কম্পিউটিং

‘ক্লাউড কম্পিউটিং‘ বর্তমানে আমাদের সবার কাছেই কমবেশি পরিচিত শব্দ| এটা আসলে কি? কেনই বা এটা নিয়ে আমাদের সবারই জানা প্রয়োজন? চলুন আমরা ক্লাউড কম্পিউটিং এর উপর কিছু বেসিক তথ্য জেনে রাখার চেষ্টা করি| আমেরিকান ন্যাশনাল ইনস্টিটিউট অফ স্ট্যান্ডার্ডস এন্ড টেকনোলজি ক্লাউড কম্পিউটিংকে সংজ্ঞায়িত করেছে এভাবে: “Cloud computing is a model for enabling ubiquitous, convenient, on-demand network access to a shared pool of configurable computing resources...

Read More

by CIRT Team

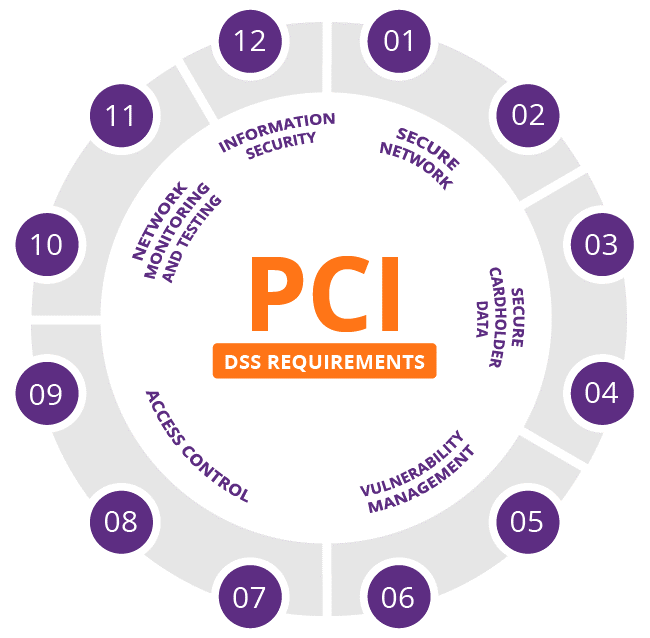

PCI DSS: Basic Information, Certification, Compliance level & Requirement

What is PCI DSS? The Payment Card Industry Data Security Standard (PCI DSS) is a set of security standards formed in 2004 by Visa, MasterCard, Discover Financial Services, JCB International and American Express. Governed by the Payment Card Industry Security Standards Council (PCI SSC), the compliance scheme aims to secure credit and debit card transactions against data theft and fraud. While the PCI SSC has...

Read More

by CIRT Team

কীভাবে বিগ ডাটা (BIG DATA) স্বাস্থ্যসেবা শিল্পকে রূপান্তর করছে

স্বাস্থ্যসেবার বিবর্তন আমরা যখন স্বাস্থ্যসেবা সম্পর্কে চিন্তা করি তখন কী মনে আসে? আমরা বেশিরভাগই চিন্তা করি কোনো রোগী অসুস্থ হলে ডাক্তার তার চিকিৎসার মাধ্যমে সুস্থতা নিশ্চিত করেন। সত্য, তবে এটি কেবল একটি বৃহত্তর ছবির অংশ। আধুনিক যুগে যেকোনো রোগের চিকিৎসা রোগ নির্ণয়ের পূর্বেই প্রতিরোধ করা সম্ভব। শুরুর দিকে যেকোনো চিকিৎসা রোগ নির্ণয়ের পরে প্রতিরোধ ও প্রতিকার করা হতো। যখন কোনো রোগী অসুস্থ হয়ে পড়েন, তখন...

Read More